Trình duyệt mã nguồn mở Tor đã được cập nhật lên phiên bản 10.0.18 với các bản sửa lỗi cho nhiều vấn đề, bao gồm cả lỗi lấy fingerprint của người dùng trên các trình duyệt khác nhau dựa trên các ứng dụng được cài đặt trên máy tính.

Bản cập nhật của Tor

Ngoài việc cập nhật Tor lên phiên bản 0.4.5.9, phiên bản Android của Tor cũng đã nâng cấp Firefox lên phiên bản 89.1.1, cùng với việc tích hợp các bản vá do Mozilla tung ra để fix một số lỗ hổng bảo mật được giải quyết trong Firefox 89.

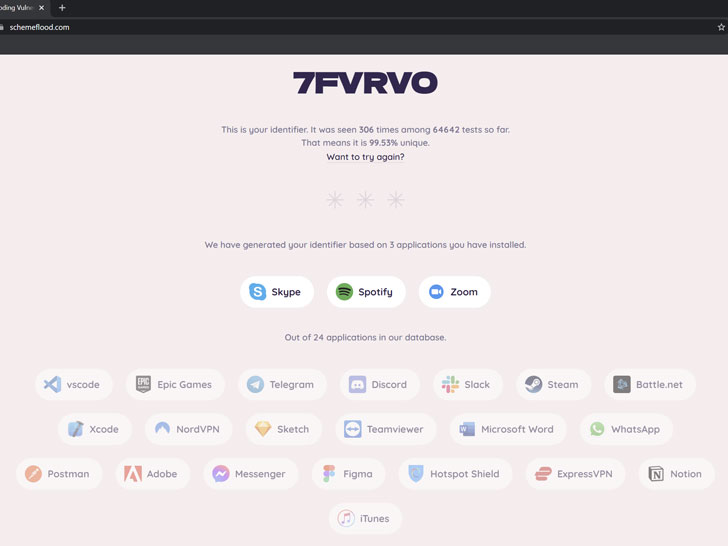

Vấn đề lớn nhất được khắc phục là cuộc tấn công bằng fingerprinting mới xuất hiện vào tháng trước. Lỗ hổng bảo mật cho phép trang web độc hại sử dụng những thông tin về các ứng dụng đã cài đặt trên hệ thống để gán cho người dùng một số nhận dạng duy nhất vĩnh viễn ngay cả khi họ chuyển đổi trình duyệt, sử dụng chế độ ẩn danh hoặc VPN.

Nói cách khác, lỗ hổng lợi dụng URL tùy chỉnh trong ứng dụng để tấn công, cho phép tin tặc theo dõi người dùng giữa các trình duyệt khác nhau, bao gồm Chrome, Firefox, Microsoft Edge, Safari và thậm chí là Tor.

Nhà nghiên cứu Konstantin Darutkin của FingerprintJS cho biết: “Một trang web khai thác lỗ hổng bảo mật có thể tạo ra một số nhận dạng ổn định và duy nhất có thể liên kết các thông tin duyệt web đó lại với nhau.”

Hiện tại, tin tặc đã khai thác 24 ứng dụng đã cài đặt bao gồm Adobe, Battle.net, Discord, Epic Games, ExpressVPN, Facebook Messenger, Figma, Hotspot Shield, iTunes, Microsoft Word, NordVPN, Notion, Postman, Sketch, Skype, Slack, Spotify, Steam, TeamViewer, Telegram, Visual Studio Code, WhatsApp, Xcode và Zoom.

Vấn đề này ảnh hưởng nghiêm trọng đến quyền riêng tư vì nó có thể bị tin tặc lợi dụng để truy vết người dùng Tor bằng cách liên kết các hoạt động duyệt web khi họ chuyển sang trình duyệt không ẩn danh, chẳng hạn như Google Chrome. Để ngăn chặn lỗ hổng nà, Tor đã đặt “network.protocol-handler.external” thành false để chặn trình duyệt thăm dò các ứng dụng đã cài đặt.

Trong số ba trình duyệt khác, mặc dù Google Chrome có các tính năng bảo vệ tích hợp, ngăn chặn việc khởi chạy bất kỳ ứng dụng nào trừ khi nó được kích hoạt bởi thao tác của người dùng, chẳng hạn như một cú nhấp chuột.

Darutkin cho biết: “Cho đến khi lỗ hổng này được khắc phục, cách duy nhất để các phiên duyệt web riêng tư không liên kết với hệ thống của bạn là sử dụng thiết bị khác. Người dùng trình duyệt Tor được khuyến khích nhanh chóng tải bản cập nhật để được bảo vệ.”

Sự việc này xảy ra hơn một tuần sau khi dịch vụ nhắn tin mã hóa Wire giải quyết hai lỗ hổng nghiêm trọng trong ứng dụng web và iOS có thể dẫn đến từ chối dịch vụ (CVE-2021-32666) và cho phép kẻ tấn công kiểm soát tài khoản người dùng (CVE-2021-32683).

Xem Them Chi Tiet

Nhung Mon Do Cong Nghe Duoc Yeu Thich

Do Cong Nghe Phu Kien

Xem Them Chi Tiet

Phu nu phai dep dan ong moi yeu! Sam ngay bo vay dam sieu dep

Thanh xuan nhu mot tach trá Khong mua do hot phi hoai thanh xuan

Tidak ada komentar:

Posting Komentar